?CTF Forensics 你也喜欢win7吗 Writeup (volatility3 version)

?CTF Forensics 你也喜欢win7吗 Writeup (volatility3 version)

好久没做题了。现在放寒假了,开始了解Forensics方向的知识。感觉还挺有趣的🙂

与官方writeup不同,本文全部基于volatility3,而不是2,因为我的windows上的默认python版本是python3,所以就使用volatility3了。但是网上的大部分内容都是基于volatility2的,而2和3的命令有较大差异,所以需要费一点时间学习。不过既然是较新的版本,学一学肯定是更有好处的。

在这里先贴出几个比较全的volatility3命令总结帖:

内存取证-volatility3工具的使用 | JiuCheng’s BLOG

内存取证-volatility工具的使用 (史上更全教程,更全命令)_volatility内存取证-CSDN博客

内存取证之windows-Volatility 3_volatility3-CSDN博客

拿到memory.raw,题目告诉我们这是一个内存镜像,所以我们就使用volatility。

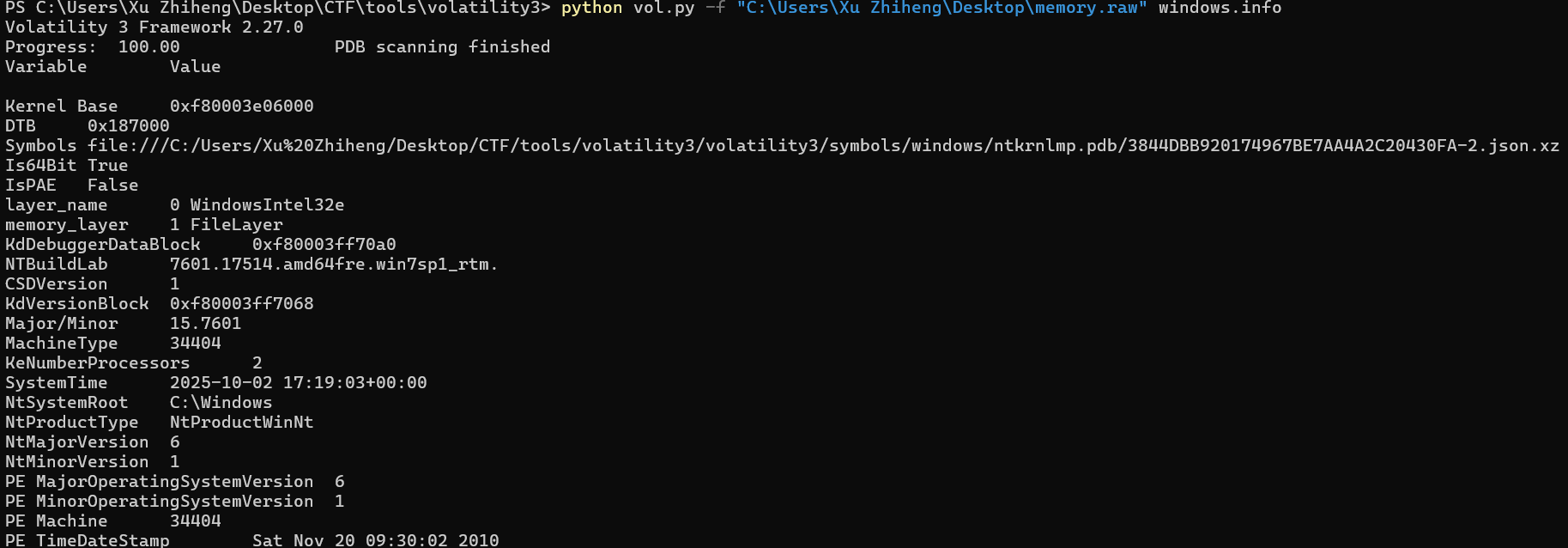

虽说题目告诉我们了系统版本,但是我们也可以使用volatility看看。

python vol.py -f "C:\Users\Xu Zhiheng\Desktop\memory.raw" windows.info

我们可以看到,系统是Win7SP1x64版本的。当然在volatility3中输入命令无需加入系统名称的参数,这是比较便捷的一点。

然后我们就可以先进行文件扫描,输入命令python vol.py -f "C:\Users\Xu Zhiheng\Desktop\memory.raw" windows.filescan。

输出了很多文件。官方Writeup建议使用flag或hint来进行筛选,在powershell中这个功能可以使用Select-String来完成:python vol.py -f "C:\Users\Xu Zhiheng\Desktop\memory.raw" windows.filescan | Select-String "flag"。但是,运行的时候却报错了。经过查找,原因是在文件中有一处乱码的存在:

不过没关系,我们直接把全部的内容复制到Notepad++里查找就行了。我们可以找到一个flag.zip和一个hint.txt。

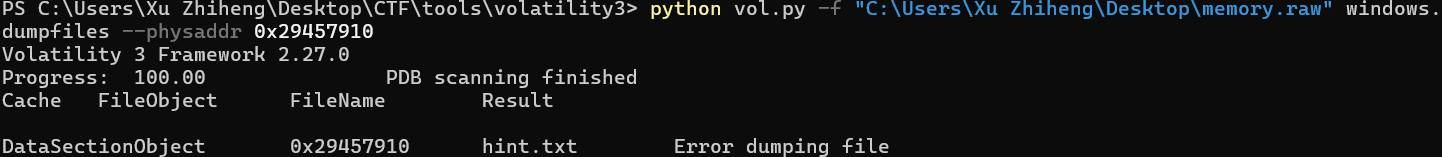

把这两个文件dump(转储)下来。使用windows.dumpfiles --physaddr [要提取文件对应的地址] 的形式进行转储。注意这里是从物理内存中转储,所以使用physaddr;当然如果从虚拟内存中转储,就要改成--virtaddr参数。(其实我不是很清楚具体的差别💦)

比如使用python vol.py -f "C:\Users\Xu Zhiheng\Desktop\memory.raw" windows.dumpfiles --physaddr 0x29457910来提取hint.txt。

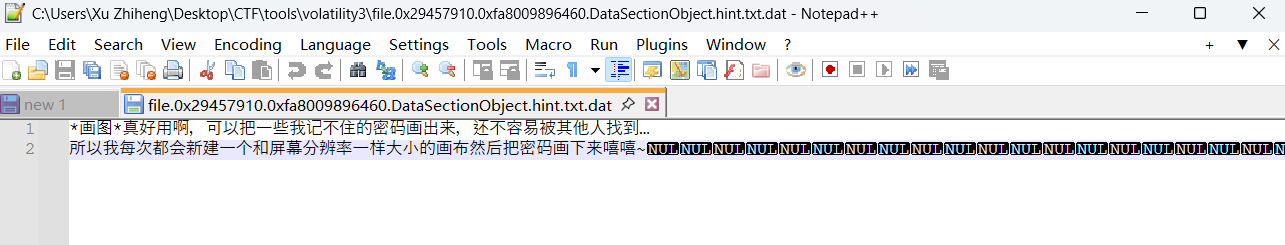

我们可以在volatility的目录下找到转储的文件并打开:

flag.zip同理(如果打不开可以用010Editor处理一下)。

当然flag.zip是加密的。根据hint.txt的提示,我们应该在画图上寻找线索。

查阅资料可以得知,我们应该使用Gimp这个软件。宸极实验室——『CTF』利用 Volatility 对 Windows 画图取证 - 知乎

但是新版本的Gimp在这道题的使用过程中会出现问题。所以必须下载一个2.xx的老版本。夸克网盘分享(不得不说夸克网盘真垃圾啊,必须要下载应用才能下载文件,这破玩意还想篡改我的默认浏览器)

在使用Gimp之前首先要把画图(mspaint.exe)的内存数据转储下来。注意这里和前面不一样,不是转储进程!(在这里卡了好久,可以参考【Volatility3】护网杯_Easy_dump - 知乎)

我们应该使用memdump进行内存数据转储:volatility3 正式版本转储内存进程的方法 - 暖暖草果 - 博客园,语法是windows.memmap.Memmap --pid [要提取进程对应的pid]。

使用pslist或者pstree进行进程分析。

转储内存数据,命令为python vol.py -f "C:\Users\Xu Zhiheng\Desktop\memory.raw" windows.memmap.Memmap --pid 2624 --dump,然后我们可以在目录下找到转储的文件,将其后缀名改为.data后使用Gimp打开。

将宽高改为题目中提供的数据:2560*1600。然后拖动“位移”条,直到显示清晰为止。

根据密码打开加密的压缩包,flag就在里面了。

- Title: ?CTF Forensics 你也喜欢win7吗 Writeup (volatility3 version)

- Author: Realknow

- Created at : 2026-01-14 16:06:50

- Updated at : 2026-01-14 17:40:51

- Link: https://realknowtech.github.io/2026/01/14/?CTF-Forensics-你也喜欢win7吗-Writeup-volatility3-version/

- License: This work is licensed under CC BY-NC-SA 4.0.